¶ VMware vSphere : Install, Configure, Manage

Lab 5 : Ajout d’une source d’identité

¶ Introduction

Ce Lab a pour objectif d'illustrer la documentation permettant de se préparer au passage de la certification VMWare Certified Professional - Data Center Virtualization v8 (2V0-21.23).

Plus précisément le chapitre 4 - Déploiement et configuration de vCenter.

Cours Traité : Application des permissions : Scénario 1

Avant de commencer, je tiens à préciser qu'il est préférable d'avoir lu la documentation.

Pour réaliser l'ensemble des différents Labs j'ai dans un premier temps créé un environnement virtuel comprenant les éléments suivants :

- 1 vCenter : LAB-VCENTER-01.LAB.LOCAL

- 3 ESXi Nested : LAB-ESXI-01.LAB.LOCAL, LAB-ESXI-02.LAB.LOCAL et LAB-ESXI-03.LAB.LOCAL

- 1 Windows Server 2025 (eval) : LAB-AD-01 pour l'Active Directory

Selon le lab, tous ces éléments ne sont pas forcément utilisés cependant ils le seront au fur et à mesure des différents labs.

De ce fait, pour reproduire les Lab , il est conseillé d'avoir à disposition un environnement équivalant.

Je vais partir du principe que vous possédez un Lab à disposition.

¶ Objectif et tâches

- Ajouter LAB.LOCAL comme source d’identité LDAP

¶ Tâche 1 : Ajouter LAB.LOCAL comme source d’identité LDAP

Vous ajoutez le domaine LAB.LOCAL comme source d’identité LDAP.

Vous utilisez cette source d’identité pour permettre aux utilisateurs de se connecter avec leurs identifiants de domaine.

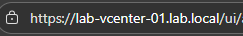

- Connectez vous à vCenter en utilisant le compte Administrator@vsphere.local.

Le compte Administrator@vsphere.local est le compte utilisateur par défaut que l'on trouve sur vCenter après son installation.

Pour se connecter il faudra utiliser cette URL : https://<vCenter_FQDN_or_IP_Address>/ui.

Dans le cas de mon Lab ça sera donc soit "lab-vcenter-01.lab.local/ui" soit l'adresse IP de vCenter.

- Ouvrir un navigateur Web et se connecter à l'URL de vCenter

- Se connecter avec l'utilisateur Administrator@vsphere.local

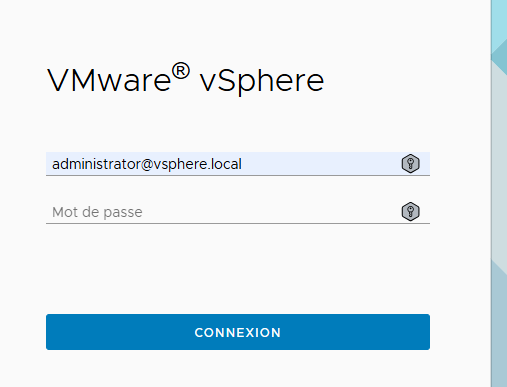

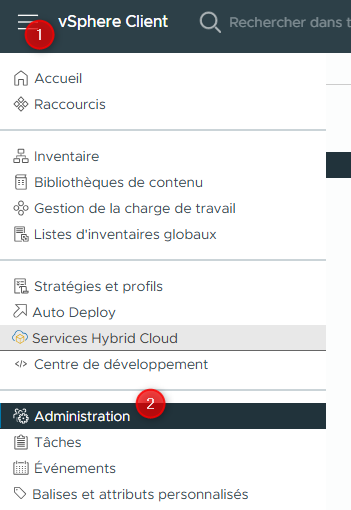

- Dans le menu principal, sélectionnez Administration.

- Dans le panneau de navigation, sous Single Sign On, sélectionnez Configuration.

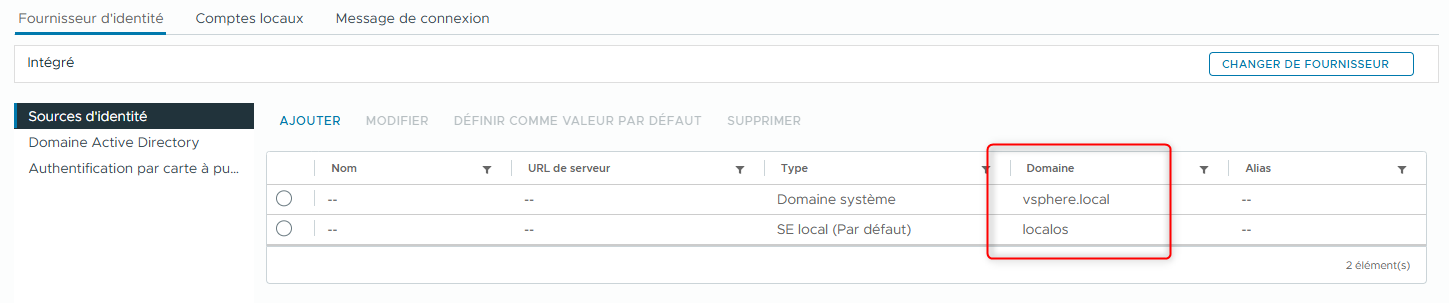

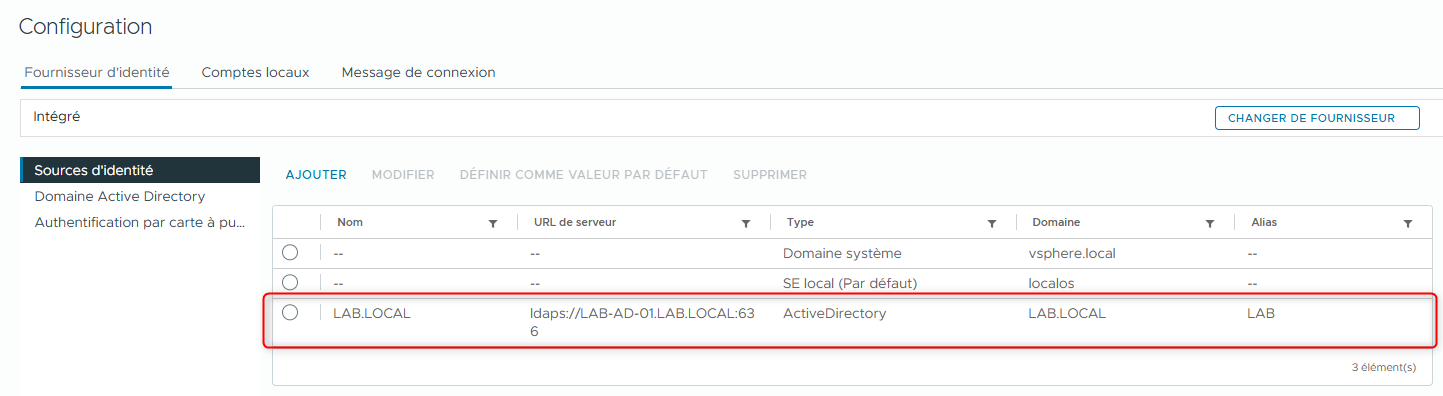

- Dans le panneau de droite, vérifiez que Identity Sources est sélectionné.

Les domaines vsphere.local et LocalOS apparaissent comme sources d’identité.

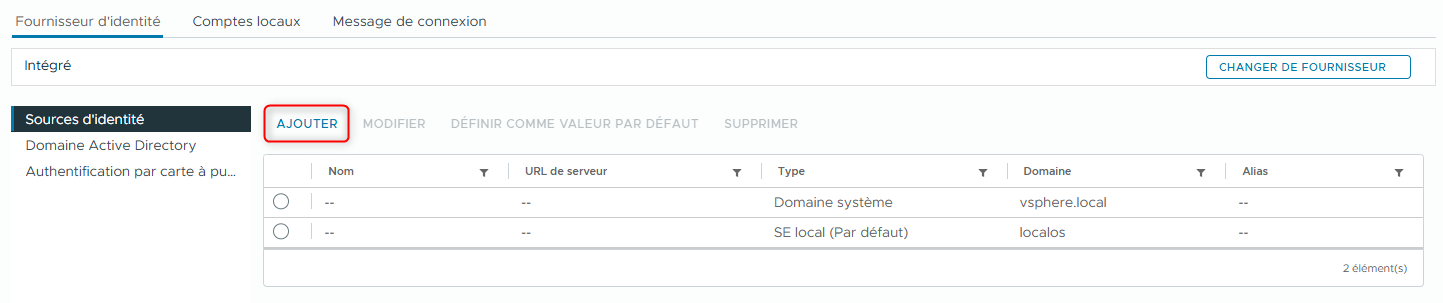

- Cliquez sur ADD.

La boîte de dialogue Add Identity Source s’ouvre.

- Dans le menu déroulant Identity Source Type, sélectionnez Active Directory over LDAP.

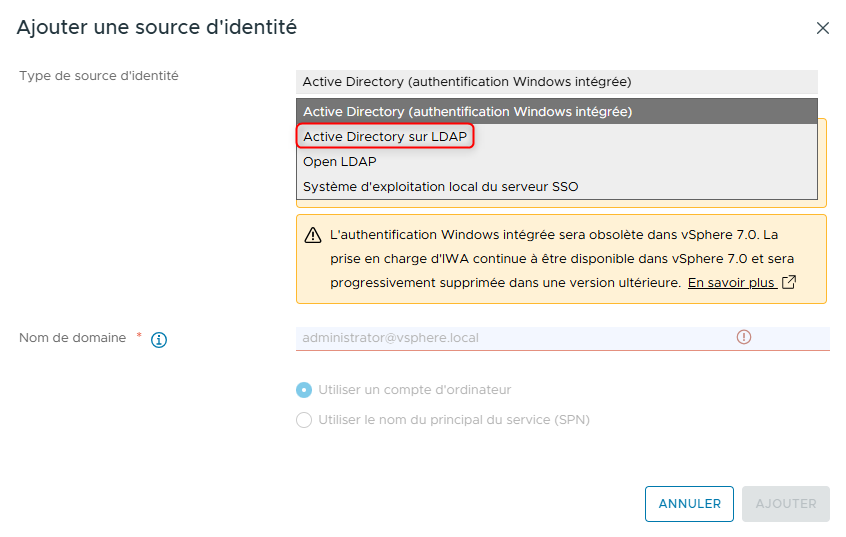

- Dans le champ Identity source name, entrez le nom du domain Active Directory.

Dans mon cas :LAB.LOCAL. - Dans le champ Base distinguished name for users, entrez le chemin de l'OU contenant les utilisateurs.

Dans mon casOU=ADUsers,DC=LAB,DC=LOCAL. - Dans le champ Base distinguished name for groups, entrez le chemin de l'OU contenant les groupes.

Dans mon casOU=ADGroups,DC=LAB,DC=LOCAL. - Dans le champ Domain name, entrez votre nom de domaine Active Directory.

Dans mon casLAB.LOCAL. - Laissez le champ Domain alias vide ou entrez un Alias.

- Dans le champ Username, entrez l'ID d'un utilisateur du domaine qui dispose au minimum d'un accès en lecture seule.

Dans mon casadministrator@lab.local. - Dans le champ Password, entrez le password du compte indiqué précédement.

- Dans le champ Connect to, sélectionnez

Specific domain controllers - Dans le champ Primary server URL, entrez le FQDN du contrôleur de domaine à contacter : ldaps://FQDN_AD_SERVER:636

Dans mon casldaps://LAB-AD-01.lab.local:636. - À côté de Certificates (for LDAPS), cliquez sur BROWSE. Sélectionnez le certificat à utiliser puis cliquez sur Open. Ce certificat doit provenir du serveur LDAP (l'AD dans notre exemple).

- Cliquez sur ADD.

- Vérifiez que LAB.LOCAL a été ajouté comme source d’identité.

Lab précédent : Lab 4 : Création et gestion de l’inventaire vCenter

Lab suivant : Lab 6 : Utilisateurs, groupes et permissions