¶ VMware vSphere : Operate, Scale and Secure

Lab 20 : Configuration de vCenter pour fonctionner avec un KMS externe

¶ Introduction

Ce Lab a pour objectif d'illustrer la documentation permettant de se préparer au passage de la certification VMWare Certified Professional - Data Center Virtualization v8 (2V0-21.23).

Plus précisément le chapitre 9 - Environnements de confiance vSphere et Chiffrement des VM.

Cours Traité : Leçon 5 : vSphere Trust Authority

Avant de commencer, je tiens à préciser qu'il est préférable d'avoir lu la documentation.

Avant de réaliser ce Lab j'ai dans un premier temps créé un environnement virtuel comprenant les éléments suivants :

- 1 vCenter : LAB-VCENTER-01.LAB.LOCAL

- 4 ESXi Nested : LAB-ESXI-01.LAB.LOCAL, LAB-ESXI-02.LAB.LOCAL, LAB-ESXI-03.LAB.LOCAL et LAB-ESXI-04.LAB.LOCAL.

- 1 Key Management Server (KMS) : LAB-LINUX-KMS (Debian 12)

Pour reproduire les Lab , il est conseillé d'avoir à disposition un environnement équivalant.

Je vais partir du principe que vous possédez un Lab à disposition.

¶ Objectif et tâches

Ajouter un Key Management Server (KMS) à votre vCenter depuis le vSphere Client :

- Configurer un KMS sur vCenter

- Établir la relation de confiance entre le KMS et vCenter

¶ Tâche 1 : Configurer un KMS sur vCenter

Vous configurez le KMS depuis le vSphere Client.

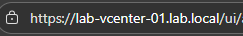

- Connectez vous à vCenter en utilisant le compte Administrator@vsphere.local.

Le compte Administrator@vsphere.local est le compte utilisateur par défaut que l'on trouve sur vCenter après son installation.

Pour se connecter il faudra utiliser cette URL : https://<vCenter_FQDN_or_IP_Address>/ui.

Dans le cas de mon Lab ça sera donc soit "lab-vcenter-01.lab.local/ui" soit l'adresse IP de vCenter.

- Ouvrir un navigateur Web et se connecter à l'URL de vCenter

- Se connecter avec l'utilisateur Administrator@vsphere.local

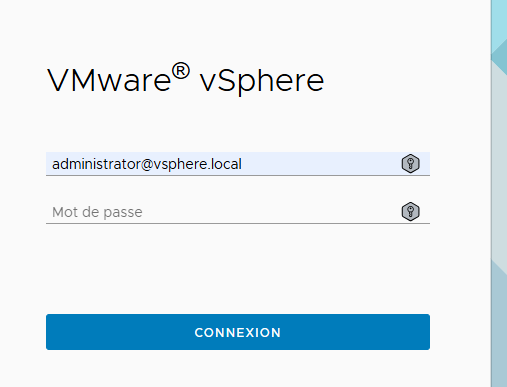

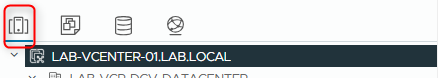

- Depuis le menu principal, sélectionnez Inventory et cliquez sur l’icône Hosts and Clusters.

- Dans le panneau de gauche, cliquez sur LAB-VCENTER-01.LAB.LOCAL et sélectionnez l’onglet Configure.

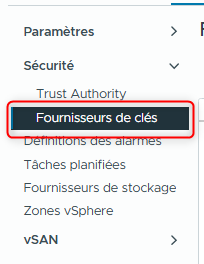

- Dans le panneau central, sous Security, sélectionnez Key Providers.

- Cliquez sur ADD et sélectionnez Add Standard Key Provider.

-

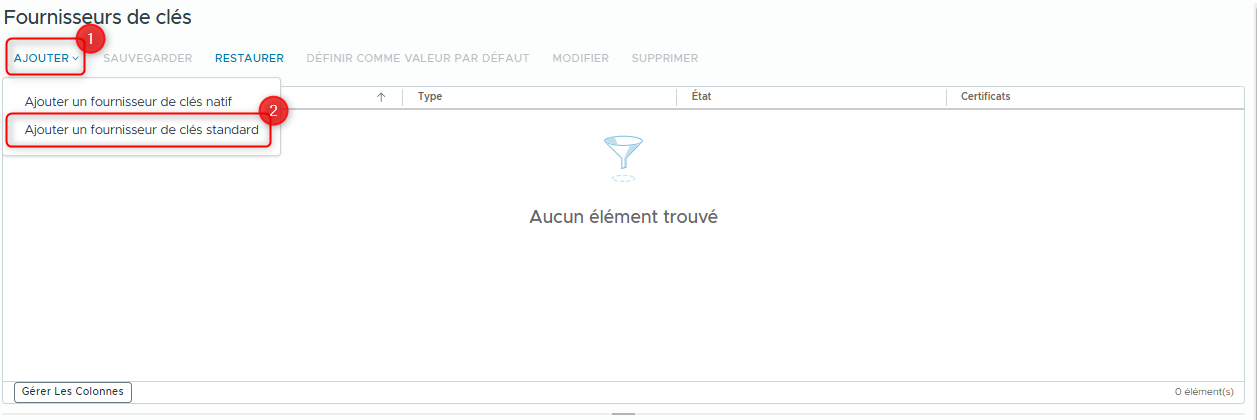

Dans l’assistant, assignez la configuration du KMS :

- Name : FQDN de votre KMS

- Dans mon cas

LAB-LINUX-KMS.LAB.LOCAL

- Dans mon cas

- KMS : FQDN de votre KMS

- Dans mon cas

LAB-LINUX-KMS.LAB.LOCAL

- Dans mon cas

- Address : L'adresse IP du KMS

- Port : 5696

- Name : FQDN de votre KMS

- Cliquez sur ADD KEY PROVIDER.

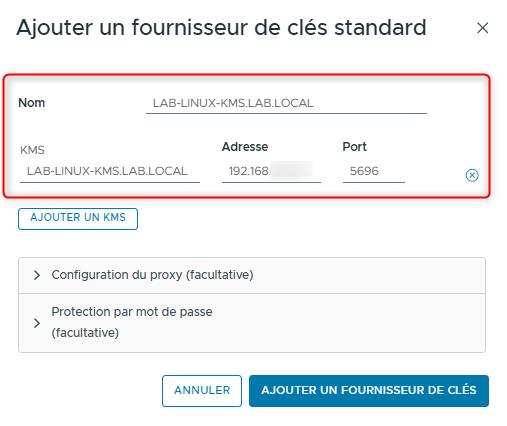

- Cliquez sur TRUST sur la page Make vCenter Trust Key Provider.

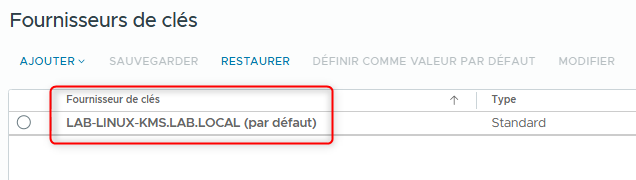

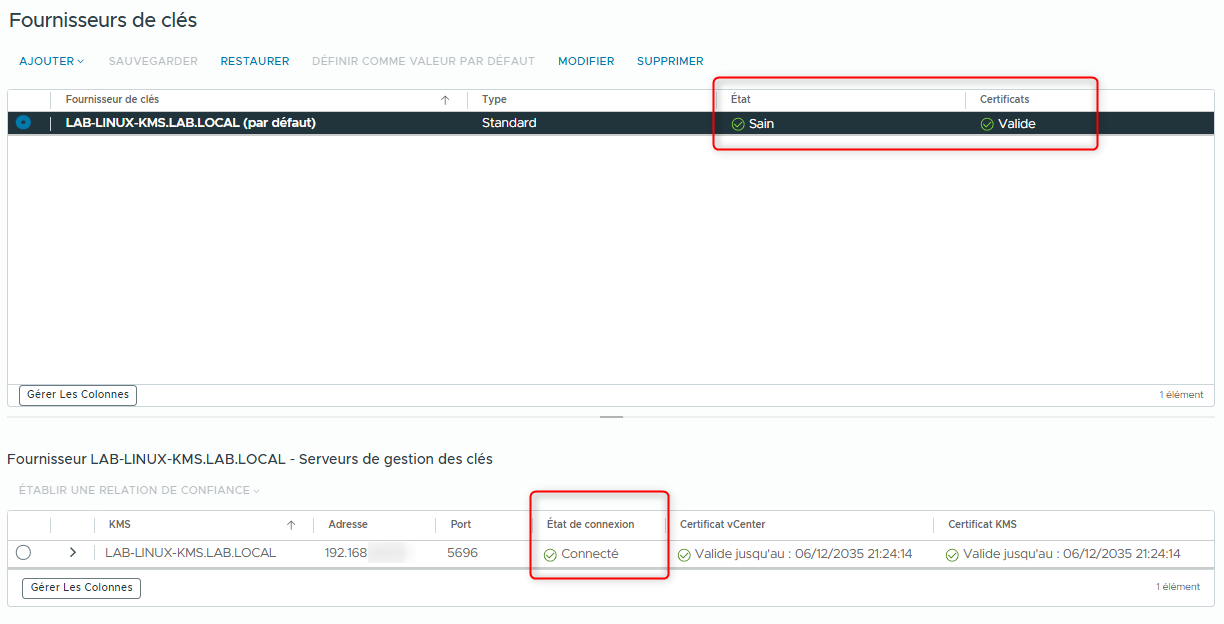

- Vérifiez que le Key Management Server est ajouté et apparaît sous Key Providers.

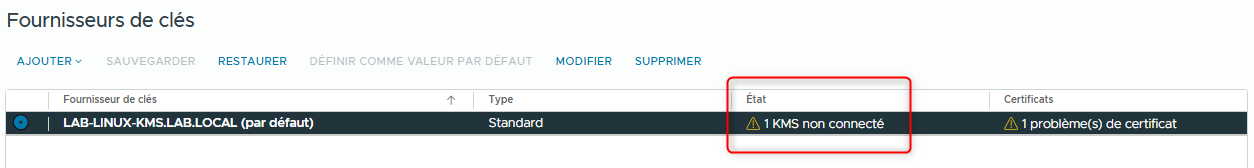

- Sélectionnez LAB-LINUX-KMS.LAB.LOCAL (default).

Le statut 1 KMS not connected apparaît.

¶ Tâche 2 : Établir la relation de confiance entre le KMS et vCenter

Vous établissez la relation de confiance entre le serveur KMS et vCenter.

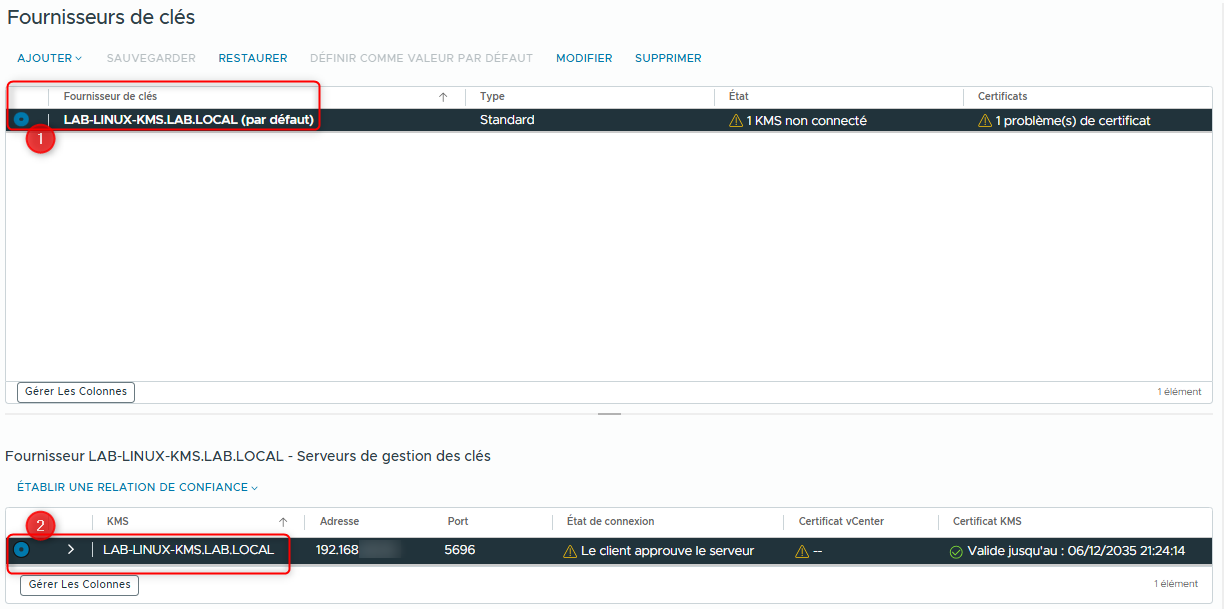

- Dans l’onglet Key Providers, cliquez sur LAB-LINUX-KMS.LAB.LOCAL.

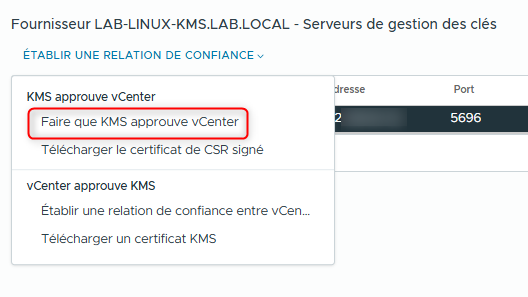

- Cliquez sur ESTABLISH TRUST et sélectionnez Make KMS trust vCenter.

La fenêtre Make KMS trust vCenter apparaît.

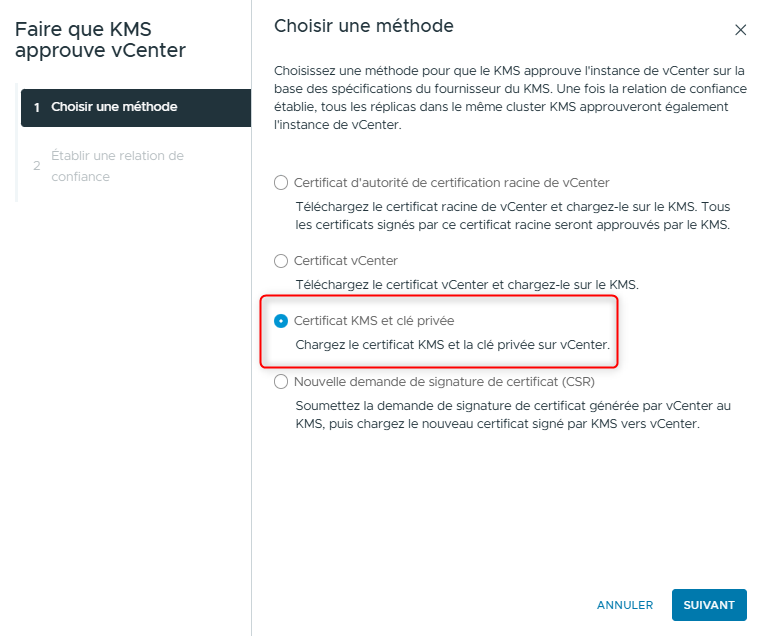

- Pour Choose a method, sélectionnez KMS certificate and private key et cliquez sur NEXT.

-

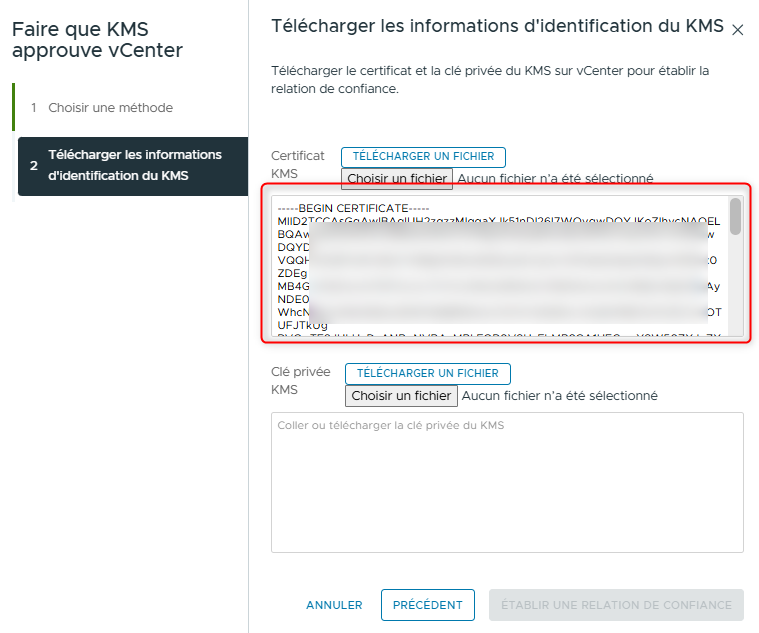

Pour KMS Certificate :

- soit cliquez sur UPLOAD A FILE et sélectionnez le cerificat du serveur KMS

- soit collez le certificat du serveur KMS. JE VAIS UTILISER CETTE OPTION

-

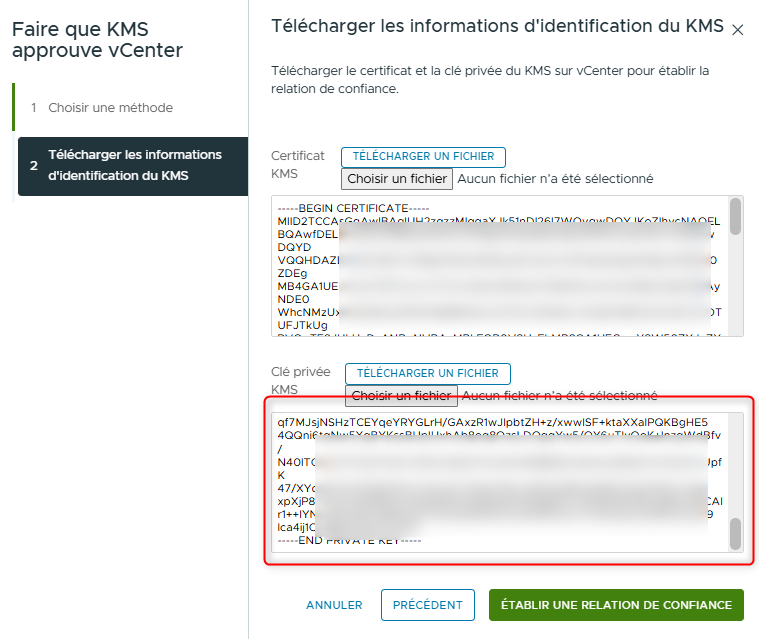

Pour KMS Private Key :

- soit cliquez sur UPLOAD A FILE et sélectionnez la clé privée du serveur KMS

- soit collez la clé privée du serveur KMS. JE VAIS UTILISER CETTE OPTION

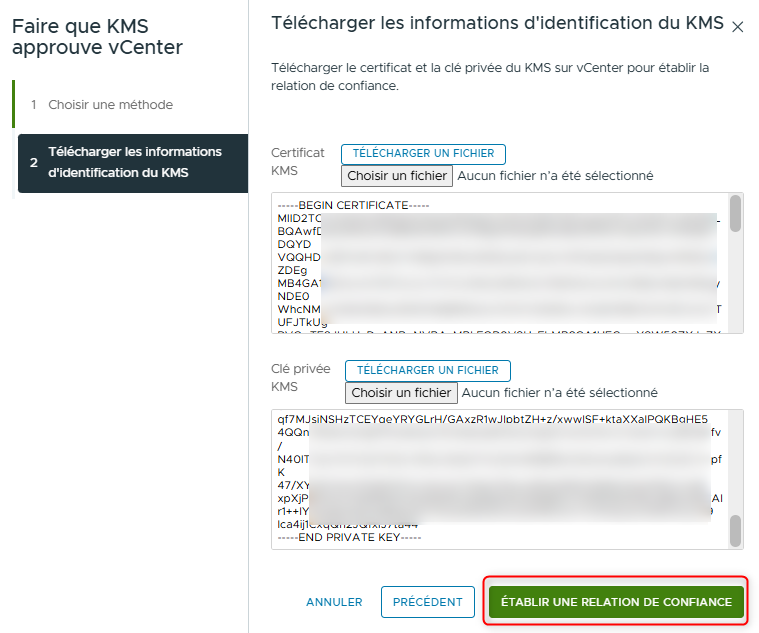

- Cliquez sur ESTABLISH TRUST.

- Confirmez que la relation de confiance est établie entre le KMS et vCenter.

Lab précédent : Lab 19 : Configuration de la fédération d’identité pour utiliser Microsoft ADFS (Simulation)

Lab suivant : Lab 21 : Création d’une machine virtuelle chiffrée