¶ Introduction

Dans cette documentation nous verrons ensemble comment désactiver l'accès root en SSH.

Nous verrons également comment créer une clé RSA pour sécuriser l'accès SSH au serveur PVE tout en permettant l'accès uniquement à un compte spécifique et uniquement depuis votre ordinateur.

¶ Prérequis

- Avoir accès à l'interface graphique de Proxmox.

- Avoir un compte ayant suffisament de droits pour effectuer la manipulation.

- Avoir créé une clé RSA

- Avoir créé un compte utilisateur pour la connexion SSH

¶ Création de la clé RSA

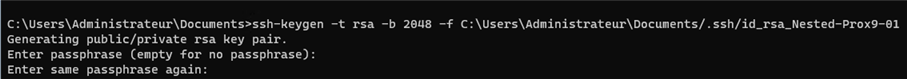

- Ouvrir un terminal et taper la commande suivante pour créer la clé :

ssh-keygen -t rsa -b 2048 -f Chemin_Répertoire/Nom-cle.

Chemin_Répertoire : Le chemin complet du répertoire qui stockera la clé.

Nom-cle : Le nom que vous souhaitez utiliser pour la clé RSA.

- Entrer une passphrase.

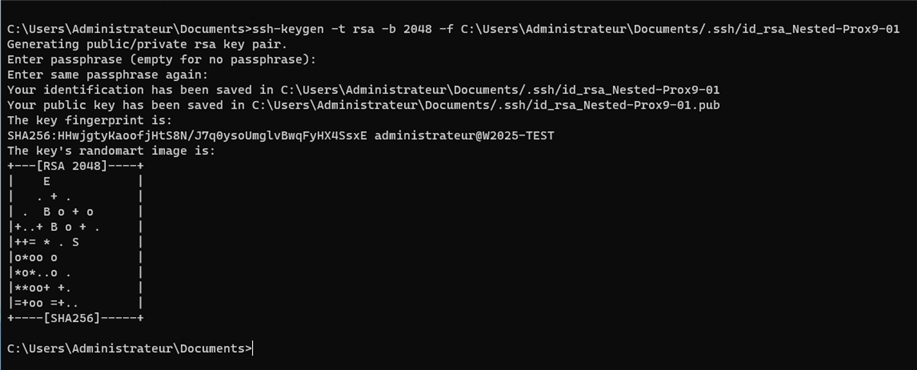

- La clé est créé.

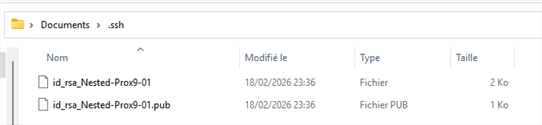

- La clé sera disponible dans le répertoire indiqué dans la commande passée précédemment.

En réalité pour être plus précis il y aura deux clés :- Une clé privée à garder privé

- Une clé publique (.pub) qu'il est possible de partager

¶ Ajout de la clé RSA sur le serveur PVE

Nous allons en suite devoir envoyer la clé RSA sur le serveur PVE et la placer dans le fichier "authorized_keys." se trouvant dans le répertoire /home/username/.ssh de l'utilisateur qui sera autorisé à se connecter en SSH.

Ce fichier est utilisé lors de l’authentification pour déterminer si la clé privée de l’utilisateur est conforme à la clé publique inscrite dans le fichier.

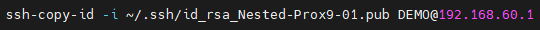

- Solution 1 : taper cette commande

ssh-copy-id -i ~/.ssh/id_rsa.pub <username>@<ipaddress>

- Solution 2 : copier le contenu de la clé publique dans le fichier authorized_keys se trouvant dans le répertoire /home/username/.ssh de l'utilisateur qui sera autorisé à se connecter en SSH.

¶ Modification de la configuration SSH sur PVE

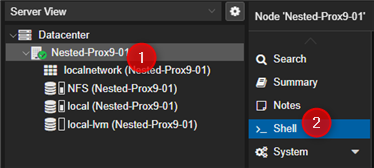

- Se connecter en SSH ou lancer le Shell depuis Proxmox

¶ Interdire l'accès SSH à root

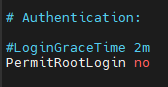

- Modifier le fichier

/etc/ssh/sshd_config

Dans la partie "#Authentication" modifier les paramètres comme ceci :

# Authentication:

#LoginGraceTime 2m

PermitRootLogin no

Ne pas quitter le fichier ou l'enregistrer pour l'instant.

Nous allons à présent le configurer pour autoriser l'accès en SSH pour l'utilisateur souhaité à l'aide de sa clé RSA

¶ Autoriser l'accès SSH à l'utilisateur souhaité

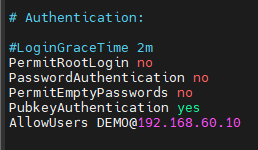

- Dans la partie "

#Authentication" à la suite des précédentes modifications, entrer les paramètres suivants :

PasswordAuthentication no

PermitEmptyPasswords no

PubkeyAuthentication yes

AllowUsers user@IP_Source

- Enregistrer puis quitter le fichier

Avec cette configuration, l'utilisateur root n'aura plus la possibilité de se connecter en SSH sur le serveur PVE, l'utilisation de password y compris vide ne sera plus autorisée. A la place l'utilisation de clé RSA sera nécessaire pour se connecter en SSH.

De plus, seul l'utilisateur qui sera indiqué pourra se connecter depuis l'IP indiquée (user@IP_Source)

ATTENTION : Il est possible d'autoriser ou de refuser l'accès à une liste d'utilisateurs, cependant je ne rentrerai pas dans le détail ici. Pour en savoir plus je vous invite à vous renseigner sur le sujet.

¶ Application des modifications

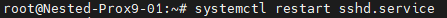

Il faut à présent relancer le service SSH pour appliquer les modifications.

Taper la commande suivante :

systemctl restart sshd.service

¶ Test de connexion

Pour la démonstration je vais effectuer deux tests de connexion :

- Un depuis la machine dont l'IP est indiquée dans le fichier de configuration de SSH.

- Un autre depuis une machine dont l'IP n'est pas indiquée dans le fichier de configuration de SSH.

¶ Depuis la bonne machine

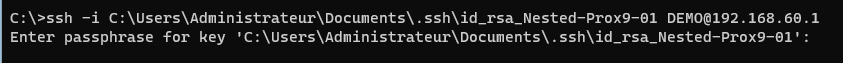

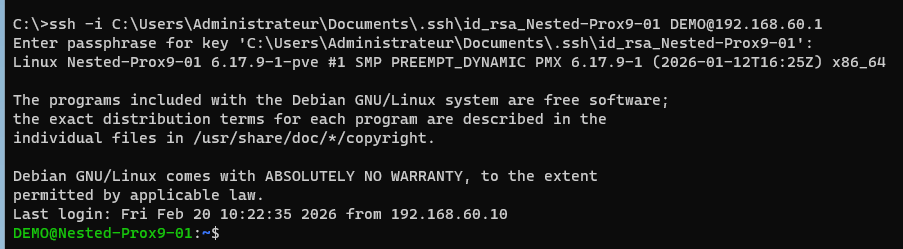

- Taper la commande suivante

ssh -i Chemin_Complet_De_La_Clé\Clé_privée User@IP_PVE

Pour des raisons de sécurité la passphrase de la clé sera demandée.

Après l'avoir entrée, l'accès en SSH sera autorisé.

¶ Depuis une autre machine

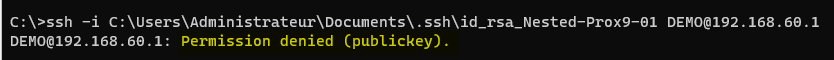

- Taper la commande suivante

ssh -i Chemin_Complet_De_La_Clé\Clé_privée User@IP_PVE

Cependant, comme la configuration SSH ne prend pas en compte cette machine l'accès est simplement refusé bien que nous utilisions la bonne clé RSA.